J’ai parlé récemment du très intéressant livre The Future of the Internet and How to Stop It dans lequel il est soutenu, entre autres, que la montée en popularité des appareils verrouillés du genre iPhone, parce qu’ils sont « stériles », menacerait les fondements de ce qui a permis la révolution numérique que nous connaissons, la générativité d’Internet et de l’ordinateur personnel.

Dans son livre, l’auteur Jonathan Zittrain discute également abondamment d’une autre tendance tout aussi dangereuse et de plus en plus présente dans l’écosystème Internet : celle des « tethered appliances » c.-à-d. des appareils « tenus en laisse » par leurs fournisseurs.

Nous sommes depuis longtemps confrontés avec ce concept dans les applications informatiques que nous utilisons tous les jours. En effet, il est maintenant courant pour un logiciel ou un système d’exploitation de garder contact avec son créateur pour, par exemple, effectuer des mises à jour ou rapporter des problèmes. Certains développeurs sont allés encore plus loin en utilisant cette « laisse » pour combattre avec plus ou moins de succès le piratage de leurs produits. Mais dans le cas des logiciels pour PC ou pour MAC, l’appareil étant lui-même pleinement génératif, l’usager a toujours le choix d’installer un autre logiciel si cette laisse ne fait pas son affaire.

Une telle fonctionnalité est beaucoup plus pernicieuse lorsque les utilisateurs n’ont pas vraiment ce choix, comme dans le cas des appareils verrouillés. Même si le consommateur achète tout à fait légitimement un tel appareil, d’une certaine façon il n’en est jamais véritablement propriétaire. C’est plutôt un nouveau genre de location à long terme où le fabricant conserve à jamais le droit de modifier l’appareil à sa guise et selon ses propres intérêts. Avec bien des avantages sûrement (correction de bogues, ajout de fonctions, etc.), mais également des possibilités de dérives et d’abus extraordinaires.

Un des exemples dramatiques cités par Zittrain pour en illustrer les dangers concerne la possibilité « d’écouter aux portes » des utilisateurs d’appareils « tethered ». Il cite notamment le cas où un véhicule équipé d’un système OnStar a été reprogrammé à distance pour espionner les occupants suite à une injonction d’un corps policier. Et il s’inquiète avec raison de l’utilisation que pourraient faire de ces technologies les régimes politiques répressifs.

Mais, à mon avis, le plus grand danger est beaucoup moins spectaculaire et surtout plus insidieux. Un danger que Apple, avec son iPhone, pourrait bien être en voie de démontrer.

Sous ses airs de produit pleinement personnalisable, le iPhone est peu génératif au sens « Zittrain » du terme, le fabricant exerçant un strict contrôle des applications qu’il est possible d’y installer. C’est un appareil (presque) verrouillé et quasi stérile.

C’est également un appareil solidement tenu en laisse par son fabricant. En effet, à l’indignation des aficionados de la pomme qui ont eux-mêmes découvert le pot aux roses, Apple a confirmé que son appareil phare était muni d’une « kill switch » permettant de désactiver à distance des logiciels « malicieux ou inappropriés » déjà installés dans l’appareil.

Jusqu’à présent, les quelques cas où des applications ont fait l’objet d’un refus de la part de Apple ont soulevé peu de controverses. Ce dernier incident ici, qui implique un petit jeu pas très « politically correct », n’en soulèvera probablement pas davantage. Mais celui-ci est à mon avis beaucoup plus lourd de signification et démontre les dangereuses possibilités de dérive associées à un tel contrôle. Apple est pris en flagrant délit de censure morale arbitraire carabinée.

Certains diront que cela est somme toute une très banale et inoffensive censure?

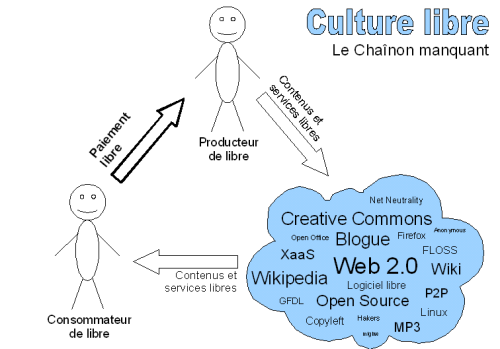

Nonobstant le fait qu’il est périlleux pour une société démocratique, où la liberté d’expression est cruciale, de laisser l’entreprise privée s’arroger le droit de dicter les limites à cette liberté, c’est également la négation du principe de base qui fait d’Internet une si extraordinaire invention : la libre circulation de toutes les formes d’expressions et d’innovations. Et cela nous donne une idée du genre d’Internet qui en résulterait : un Internet à la merci de la rectitude politique, un média ou l’anticonformisme et la contre-culture seraient réduits au silence.

Ce qui est alarmant c’est que cette tendance vers les appareils « tethered » est loin d’être marginale. À preuve, Google « Don’t be evil » lui-même a inclus une « kill switch » similaire dans Android, son tout nouveau système d’exploitation Open Source pour les appareils mobiles. Et déjà une première controverse se dessine peut-être à l’horizon pour celui-ci.

Chose certaine, l’avènement des « Tethered Appliances » est un autre pas dangereux vers la fin de l’Internet tel que nous le connaissons.

Pierre M